研究課題 -Network Security-

インターネットの普及に伴い、ネットワークを介して様々な情報のやり取りされている。

ネットワーク通信の中には不正なデータ通信や通信も数多く含まれています。

我々はインターネット側からの攻撃、とくに、不正通信、SSHパスワードクラッキング攻撃を監視し、

検知や防御の対策を研究しています。

研究テーマ

- TCPコネクションに着目した不正通信検知システムに関する研究

-

SSHパスワードクラッキング攻撃検知システムに関する研究

TCPコネクションに着目した不正通信検知システムに関する研究

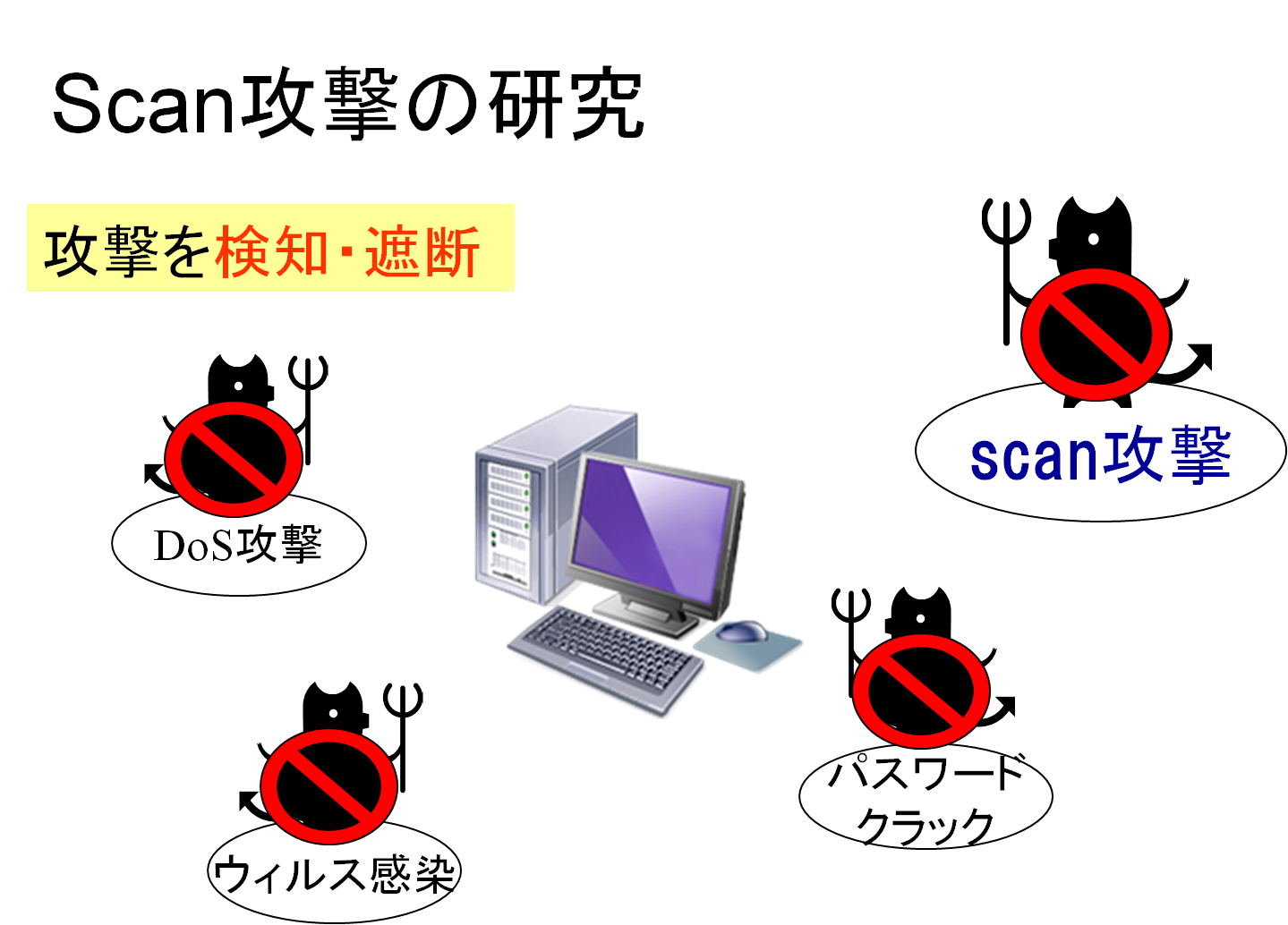

scan攻撃は、ネットワークを介してサーバやPCに対してサービスの稼働状況やセキュリティホールを探索する行為である。

攻撃者はscan攻撃によって攻撃対象ホストを発見し、本格的な不正アクセスを試みます。 この不正アクセスによる侵入を許した場合、他のネットワークやユーザに被害が及ぼすことがあります。 そのため、我々はTCPコネクションに着目した不正通信検知システムの開発を進めてきました。

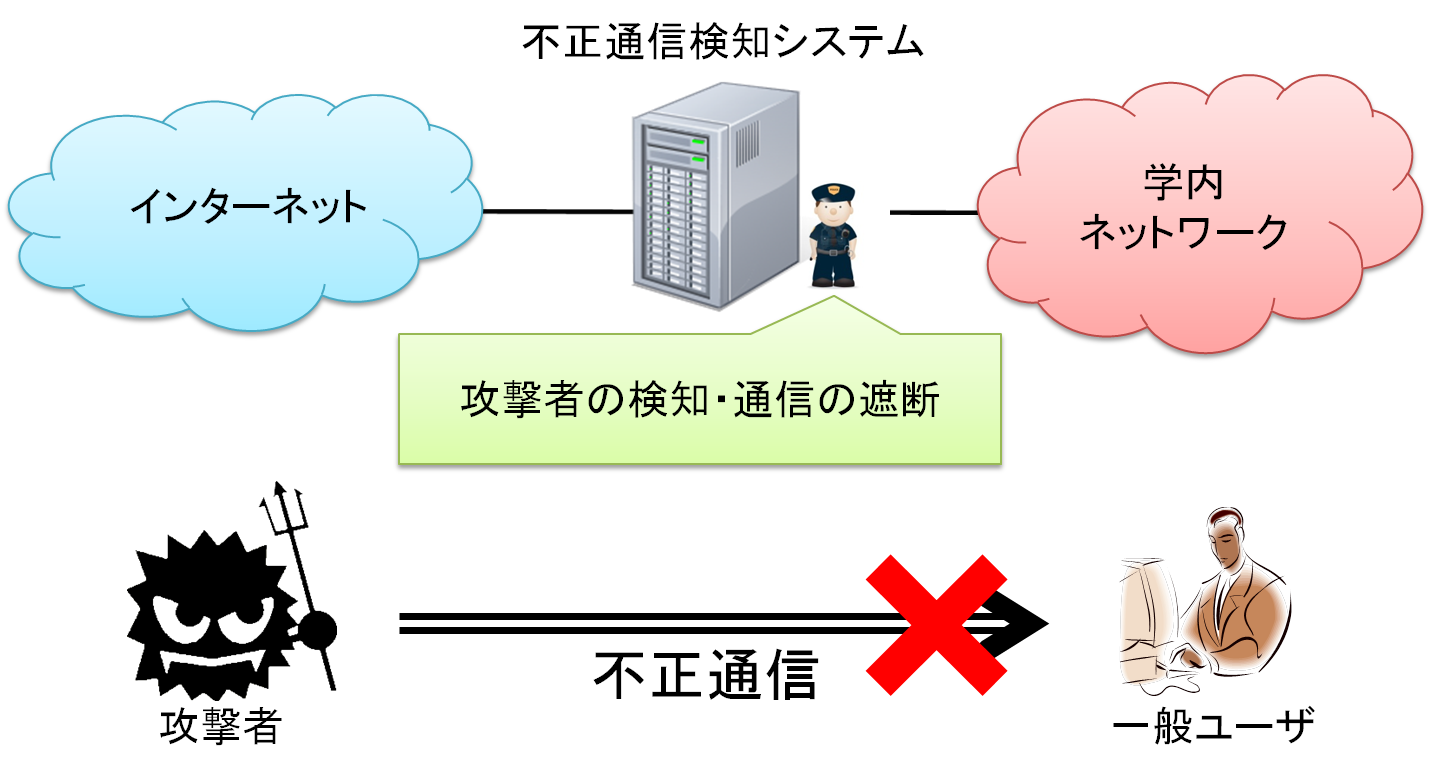

scan攻撃の多くは、TCPの3wayハンドシェイクを無視して、TCPコネクションを確立しようとします。 scan攻撃の特徴を用いて、TCPフラグ異常に基づいて不正通信を検知します。 また、攻撃者の通信相手が存在しない場合、不正通信検知システムの代理応答機能を用いて TCPを本来の通信相手に代わって確立し、攻撃を検知する手法を実装し、検証しています。

図1: 不正アクセスの脅威

図2: 不正通信検知システム

不正通信検知システムにより攻撃者を検知するにあたり、検知基準における誤検知率を調査し、検知基準の

見直しや、不正通信の遮断時間について研究を進めている。

SSHパスワードクラッキング攻撃検知システムに関する研究

SSH(Secure SHell)とは離れた場所に存在するサーバと通信するために使用され、 その便利さゆえに、現在はさまざまな環境で利用されています。 一般ユーザが離れたSSHサーバにアクセスする際には、「パスワード」を用いてユーザを認証する。 攻撃者はこのパスワードを「総当り攻撃」や、「辞書攻撃」などの手法(パスワードクラッキング)を用いて入手し 対象ホストへ不正侵入しようと試みます。 攻撃者がSSHサーバに不正に侵入すると、重要書類の流出や、 SSHサーバがボットに感染させられたりして、新たな攻撃者となってしまうことがあります。

図3: SSHパスワードクラッキング攻撃の脅威

そこで、本研究室ではパスワードクラッキングを仕掛けてきた攻撃者の特徴をもとに 自動で攻撃者を検知し、SSHサーバとの通信を遮断する「SSHパスワードクラッキング検知システム(SCRAD; Ssh Password CRacking Attack Detection system)を開発しました。 このシステムにより、攻撃者を自動的に検知し、SSHサーバに不正に侵入されることを未然に防ぐことが可能となりました。 今後は、さらなる検知精度の向上や、SCRADへの負荷を減少させる新たなシステムの構築を目指す。

図4: SSHパスワードクラッキング攻撃検知システム